Kako deluje dvostopenjska avtentikacija (2FA)?

Uporaba močne kombinacije znakov pri izbiri gesla je ključnega pomena za zagotovitev varnosti vašega digitalnega življenja. V današnjem spletnem okolju pomembno vlogo igra dvostopenjska avtentikacija (2FA). Kaj natanko to sploh pomeni? Gre za dodatno plast varnosti, ki je nepogrešljiva za tiste, ki želijo še učinkoviteje zaščititi svoj spletni račun.

Ta metoda avtentikacije zahteva dve različni komponenti, ki ju mora predložiti uporabnik. V nadaljevanju bomo obdelali vse, kar morate vedeti o dvostopenjski avtentikaciji, od njene definicije in delovanja pa do korakov za njeno vzpostavitev pri vseh vaših ključnih spletnih storitvah.

Kako deluje 2FA?

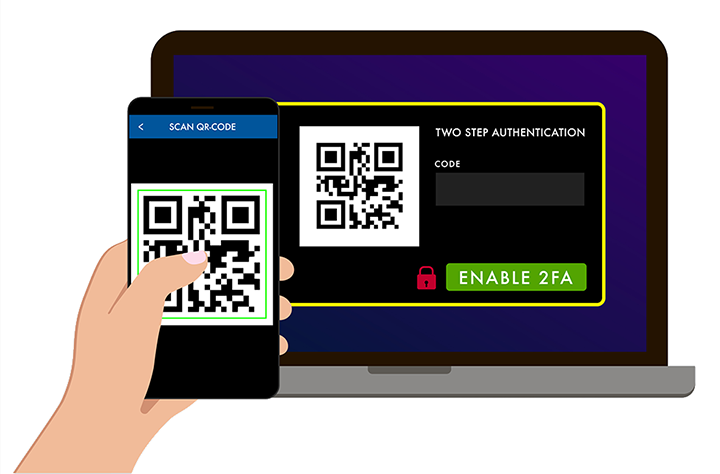

Dvostopenjsko preverjanje pristnosti se lahko realizira skozi različne pristope, pri čemer je najbolj razširjena metoda povezana z uporabo aplikacije na pametni napravi. Ko se poskušate prijaviti v svoj račun, ki podpira 2FA, vnesete svoje običajno uporabniško ime in geslo, nato sledi prošnja po dodatni obliki preverjanja istovetnosti.

Običajno to dejanje izvedete tako, da odprete pripadajočo aplikacijo na svojem pametnem telefonu ter vnesete kodo, ki se prikaže na zaslonu. Alternativne pristope dvostopenjske avtentikacije sestavljajo uporaba fizičnega žetona ali biometričnih značilnosti, kot sta prstni odtis in skeniranje šarenice.

Je dvostopenjska avtentikacija varna?

Dvostopenjska preverjanja pristnosti po varnosti seveda prevladujejo nad osnovnimi enostopenjskimi metodami, kot je uporaba zgolj gesla. Kljub temu pa je še vedno potrebna previdnost. Če predpostavimo, da napadalec dobi dostop do naprave uporabnika, lahko drugi avtentikacijski faktor zaobide. Poleg tega, če pride do kraje uporabniških poverilnic, obstaja možnost, da napadalec obide dvostopenjsko preverjanje pristnosti.

Tu pa ključno vlogo odigra sam uporabnik, saj je od njega odvisno, kako dobro varuje svoje geslo. Na splošno velja, da je dvostopenjska preverjanje pristnosti bistveno bolj varna rešitev v primerjavi z enostavnimi metodami. Vendar pa sta za najvišjo stopnjo varnosti računa še vedno potrebna previdnost in pozornost.

Kako poteka nastavitev 2FA?

Dvostopenjsko preverjanja pristnosti (2FA) se nastavi na različne načine, vendar se najpogosteje uporabljajo aplikacije, kot sta Google Authenticator ali Authy. Ko eno od teh aplikacij namestite na svoj pametni telefon, je potrebno vzpostaviti povezavo z računom na platformi, ki podpira 2FA. Postopek praviloma obsega vstop v varnostne nastavitve računa in omogočanje dvostopenjskega preverjanja.

Po izvedeni konfiguraciji bo zahtevan vnos kode, generirane s strani aplikacije, ob vsaki prijavi. Sicer obstajajo tudi drugi pristopi k 2FA, vključno s fizičnimi varnostnimi ključi ali pošiljanjem kode preko sporočil SMS. Kljub temu pa je uporaba aplikacij za avtentikacijo ena od najbolj uveljavljenih in varnih poti za implementacijo dvostopenjskega preverjanja, ki dodatno varuje vaše digitalne račune.

Kako aktivirati 2FA na mobilnem telefonu?

Za vzpostavitev 2FA na mobilni napravi je ključno, da prenesete aplikacijo za preverjanje pristnosti, na primer eno izmed prej omenjenih. Po namestitvi aplikacije sledi dodajanje vaših računov vanjo. Navadno bo zahtevano, da vnesete ime računa in pridobite informacije, kot so koda QR ali skrivni ključ.

Ko so vaši računi enkrat dodani, bo aplikacija ustvarila posebno kodo, ki jo boste potrebovali pri vsaki prijavi v račun. S tem korakom 2FA dodaja dodatno plast varnosti, kar pomaga ohranjati vaše račune varne pred morebitnim nepooblaščenim dostopom, saj zahteva dve različni metodi potrditve identitete. Načeloma se na ta način danes uporabljajo aplikacije spletnih bank in kripto menjalnic.

3 najbolj splošno sprejete metode avtentikacije

Kognitivna avtentikacija: temelji na nečem, kar uporabnik ve. Sem spadajo gesla in PIN številke. Čeprav so enostavna, niso vedno najvarnejša izbira. Številne varnostne težave so že bile povezane z gesli, vključno s t. i. močnimi gesli ter razširjeno prakso uporabe istega gesla za več različnih storitev.

Fizična avtentikacija: temelji na nečem, kar uporabnik ima. Sem spadajo pametne kartice, žetoni in tudi mobilni telefoni. Ti pristopi pogosto delujejo v povezavi z drugimi metodami v večstopenjskih avtentikacijskih procesih.

Biometrična avtentikacija: temelji na nečem, kar je edinstveno za uporabnika. Sem spadajo biometrični podatki, kot so prstni odtis, skeniranje mrežnice in prepoznavanje obraza ali glasu. Pri tem velja omeniti, da zbiranje biometričnih podatkov lahko predstavlja tveganje, da so ti pristopi dragi in niso povsem neobčutljivi na morebitne vdore.